08/06/2011 07h05 -

Atualizado em 08/06/2011 10h05

Coluna responde dúvidas sobre o ‘cadeado’ de segurança.

Área de comentários está aberta para perguntas.

A coluna da segunda-feira passada levantou o assunto da certificação digital e leitores deixaram questões sobre o assunto. O pacotão de hoje esclarece a relação entre a criptografia e a verificação de identidade no mundo virtual, e as diferenças entre assinatura digital, certificação digital e “token”. Confira!

Se você tem alguma dúvida sobre segurança da informação (antivírus, invasões, cibercrime, roubo de dados, etc), vá até o fim da reportagem e utilize a seção de comentários. A coluna responde perguntas deixadas por leitores todas as quartas-feiras.

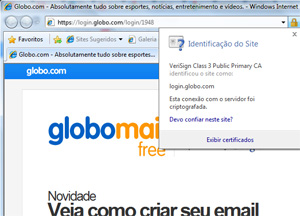

‘Cadeado’ protege internauta contra interceptação

de dados como parte sua função para identificar

um site (Foto: Reprodução)

Identidade e criptografia

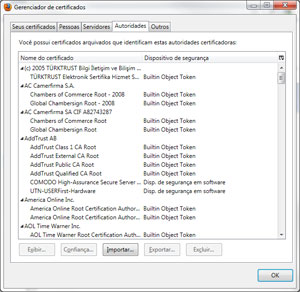

Vários tipos de tokens, incluindo tokens de senha, como o dos bancos, e tokens criptográficos, como os de cartão (smartcard) e USB (Foto: Arnold Reinhold/CC-BY-SA)

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.

Grupo seleto de organizações verifica 'identidade' dos sites.

Falhas e busca pelo lucro afetam a qualidade do serviço.

Você já deve ter visto essa dica, aqui na coluna ou em outro lugar: em sites de banco ou qualquer página em que você está digitando informações pessoais como cartões de crédito, é uma boa ideia verificar a presença do “cadeado de segurança” em algum lugar da janela do navegador. Mas o que faz ele aparecer é um conjunto de parcerias entre empresas privadas e desenvolvedores de navegadores web. Apesar das falhas técnicas e outras incoerências criadas pela busca do lucro, ainda não se sabe exatamente quais são os critérios para que tudo funcione em favor de um “cadeado”.

Se você tem alguma dúvida sobre segurança da informação (antivírus, invasões, cibercrime, roubo de dados, etc), vá até o fim da reportagem e utilize a seção de comentários. A coluna responde perguntas deixadas por leitores todas as quartas-feiras.

Esse “documento de identidade” digital tem o nome de certificado. Mas, diferente do RG que é emitido pelos estados e do CPF emitido pelo governo federal, a identidade na internet precisa valer para o mundo todo e não existe um governo “global” para gerenciar essa infraestrutura. Quem aproveitou a oportunidade foram em sua maioria empresas particulares. Em outras palavras, o “cadeado” é um documento de identidade digital emitido por uma organização confiada dentro do sistema de “identidade” global.

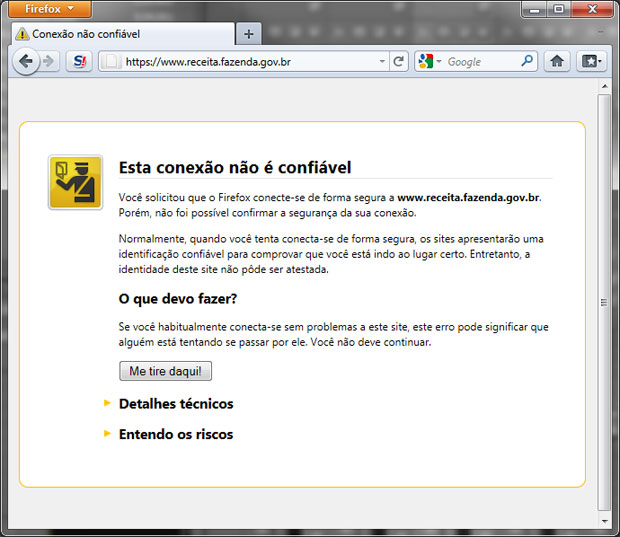

Qualquer pessoa pode criar um certificado digital, mas isso não iria funcionar: criminosos poderiam atestar a identidade de seus próprios sites. É por isso que os navegadores de internet (Firefox, Chrome, Internet Explorer) possuem meios para verificar se o certificado apresentado por um site é válido, ou seja, se ele foi mesmo emitido por uma das empresas de confiança e não por “qualquer um”. Embora isso seja positivo por um lado – por impedir abusos -, criou-se um grupo fechado de organizações habilitadas a emitir esses certificados.

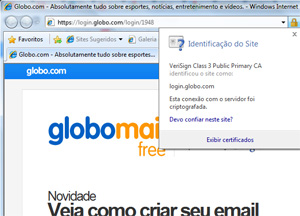

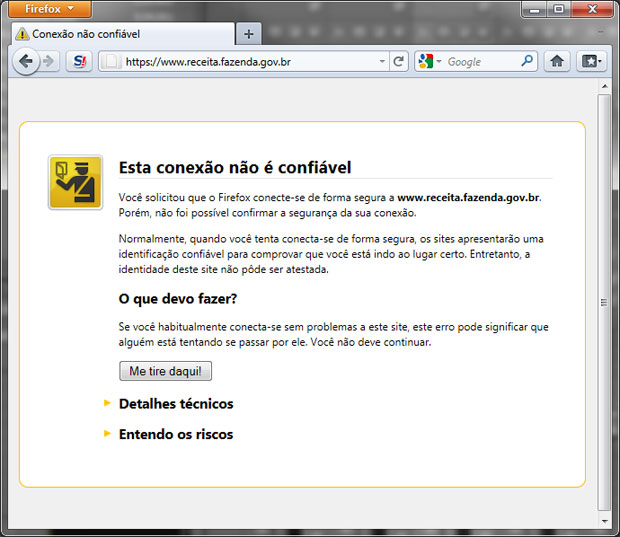

Há alguns anos, o governo brasileiro entrou nesse mercado com a criação da ICP-Brasil. Até hoje, os certificados emitidos pela ICP-Brasil não são reconhecidos pelo Firefox, por exemplo. Entrar nesse “grupo” fechado pode ser complicado, porque é preciso ser reconhecido por todos os navegadores de internet. Até mesmo o governo brasileiro está tendo dificuldades. Quem se dá bem com isso são as empresas estabelecidas no ramo.

O mercado de certificação digital é interessante porque o custo para se emitir um certificado é insignificante, praticamente zero - o governo poderia emitir certificados para todos os cidadãos sem problema. No entanto, o preço cobrado pela emissão de um certificado pode ser de centenas de reais por ano. O único trabalho da emissora do certificado é validar se a pessoa é quem ela diz ser, da mesma forma que o governo deve tomar cuidado para não emitir o seu número de RG ou CPF para outra pessoa que está tentando se passar por você.

Embora essas organizações emissoras de certificados tenham a responsabilidade de manter em segurança suas bases de dados, as informações de seus clientes e seus sistemas capazes de emitir certificados, há casos bem documentados sobre falhas de segurança. Na semana passada, a revendedora de certificados Comodo Brasil sofreu uma invasão que expôs sua lista de clientes. Hackers colocaram tudo na internet. Segundo a empresa, o sistema de certificação não foi comprometido.

Em 2009, um grupo de pesquisadores mostrou que o descaso da Verisign, outra emissora de certificados, criou a possibilidade de geração de identidades falsas. Na ocasião, a empresa reclamou que os pesquisadores não entraram em contato antes de divulgar o resultado do experimento. No entanto, o ataque demonstrado era teoricamente possível há anos e a empresa, que deveria zelar pela qualidade dos certificados emitidos, estava adiando a adoção de uma tecnologia mais moderna e segura.

A intolerância com “novas organizações” para a entrada no mercado de certificações não aparece quando se trata de falhas nas instituições já credenciadas. A Comodo, apesar das repetidas falhas, continua na lista de “certificadoras confiáveis” do Firefox – a mesma que, há anos, tem o governo brasileiro como “pendente” na lista de instituições candidatas à adição.

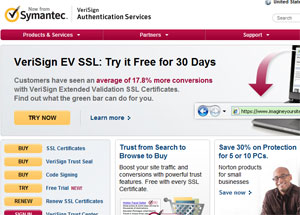

Mais recentemente, na tentativa de conseguir mais dinheiro, as emissoras de certificados inventaram o “EV-SSL”. Trata-se de um “novo” cadeado de segurança. Ou seja, o “antigo” (hoje em uso por quase todos os sites) aparentemente não é bom o suficiente, embora ainda seja vendido. O “novo”, mais caro, passa por uma “validação estendida” da empresa ou indivíduo que o solicita.

Em outras palavras, em vez de consertar os problemas conhecidos do modelo antigo e de realmente melhorar a internet, eles criaram um certificado novo, mais rigoroso, e mais caro. É como se pessoas ricas tivessem direito a um RG mais bonito e diferente, e também mais difícil de fraudar.

Nada disso quer dizer que os cadeados são inseguros ou que não são importantes. Se o seu computador está com vírus, os cadeados são sim irrelevantes, porque várias pragas digitais adicionam entidades falsas à lista de organizações confiadas dos navegadores. O resultado é que certificados falsos aparecem como verdadeiros. Fora disso, no entanto, a segurança proporcionada pelo “cadeado” é sim relevante. Apenas é interessante saber o que está por trás dele – e que o acesso a esse recurso de segurança poderia estar mais difundido e, provavelmente, deverá estar no futuro da internet.

Ausência de identidade global

A falta de uma organização (ou sistema padronizado descentralizado) capaz de gerenciar o problema das identidades mundialmente tem tido consequências práticas para a internet. Por exemplo, apenas pessoas que possuem um certificado podem provar que são elas mesmas quando enviam um e-mail; enquanto criadores de vírus podem mandar mensagens como se fossem qualquer outra pessoa. O tráfego da internet poderia ser todo mais seguro se a certificação estivesse disponível para sites pessoais. O spam poderia acabar.

É também por isso que hoje precisamos de senhas para entrar nos serviços. Se os sites pudessem saber quem nós somos, não seria preciso de senhas.

Claro que o “caos” de identidade também trouxe benefícios. O anonimato – proibido no Brasil, mas uma proibição irrelevante na internet – deu o direito de expressão para minorias e visões políticas dissidentes em países opressores.

No entanto, ainda há quem veja a necessidade de se criar uma forma global de identificação. Os Estados Unidos estão trabalhando nisso, por exemplo. Na coluna Segurança Digital da próxima segunda-feira você poderá conferir a segunda parte deste texto, explicando o plano de identidade do governo americano. Até lá.

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.

Fonte: G1

Se você tem alguma dúvida sobre segurança da informação (antivírus, invasões, cibercrime, roubo de dados, etc), vá até o fim da reportagem e utilize a seção de comentários. A coluna responde perguntas deixadas por leitores todas as quartas-feiras.

‘Cadeado’ protege internauta contra interceptação

de dados como parte sua função para identificar

um site (Foto: Reprodução)

Identidade e criptografia

Será que o articulista que se esqueceu de explicar também sobre o processo de criptografia de informações que são trafegadas entre o browser do cliente e o servidor do site acessado, dando maior segurança no caso de roubo destas informações? O certificado é muito mais do que uma simples “identidade”.

Frederico Cabral

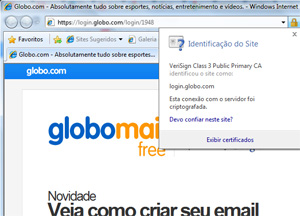

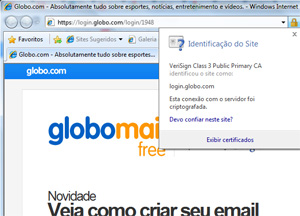

O leitor deixou essa pergunta na coluna sobre o funcionamento dos “cadeados” exibidos nos navegadores web em páginas ditas “seguras”. Na coluna, é explicado que o “cadeado” serve como uma identificação do site – como um “RG” do banco, por exemplo. É um atestado de que aquele site (endereço) realmente pertence à instituição acessada e não foi desviado por algum criminoso ou erro de configuração na rede.

A coluna realmente não comentou questão da criptografia, ou seja, que a conexão, além de autenticada com a instituição, também está segura contra interceptação de informações porque teve seu conteúdo “embaralhado”. Mas há motivos para isso, Frederico.

Em primeiro lugar, não é difícil obter criptografia de dados na rede. Essa criptografia pode ser realizada por outros protocolos de segurança e mesmo certificados digitais inválidos são suficientes para proporcionar criptografia. A criptografia, por si só, não é uma tecnologia complexa ou que necessita de fornecedores – é só um conjunto de fórmulas matemáticas.

Por outro lado, a criptografia, nesse contexto, é completamente inútil sem a autenticação das pontas da conexão (banco e cliente). Ou seja, o cliente precisa saber que está no banco e o banco precisa saber que está “conversando” com o mesmo cliente.

O banco compartilha com o cliente as informações necessárias para iniciar a comunicação segura. No entanto, se o banco não for quem ele diz ser, a comunicação “segura” (no sentido de codificada por criptografia) ainda será iniciada, porém com a instituição falsa.

Ou seja, a “identidade” na internet não é algo simples ou dispensável. Sem a identidade, não há utilidade para a criptografia, porque a criptografia, neste sentido, depende do fato de você estar conversando com a organização certa. A criptografia, por sua vez, exerce uma função garantidora: toda a comunicação criptografada passou pelos mesmos computadores, garantindo a integridade do que foi comunicado.

No fim das contas a criptografia é um meio, uma tecnologia necessária à identidade e ao sigilo. Uma tecnologia digital de codificação que não leva esse princípio em conta será eventualmente quebrada porque depende de um segredo que pode ser descoberto.

Exemplo de token de senhas usado pelo Banco

Bradesco (Foto: Altieres Rohr/Especial para o G1)

Bradesco (Foto: Altieres Rohr/Especial para o G1)

Certificado digital e assinatura digital

Qual seria a diferença entre certificado digital e assinatura digital? E o que é o token e para que ele serve?

ML Lima

A certificação digital é exatamente o que o nome sugere: um arquivo de computador (digital) que certifica que você é você. Ele faz isso normalmente por meio de uma sistema conhecido como “sistema de chaves públicas e privadas”.

A coluna já descreveu com detalhes como funciona esse sistema. Em poucas palavras, seu certificado digital é composto de dois arquivos: a chave pública e a chave privada.

A chave privada é secreta e jamais deve ser compartilhada. Se acontecer de ela vazar, precisará ser trocada. A chave pública você dará a outras pessoas.

A assinatura digital é sua “marca” feita em um documento, por exemplo, que você marcar como lido, como sendo seu ou que de outra forma esteja relacionado a você – exatamente como uma assinatura em papel. Mas, ao invés de caneta, essa marca é feita com sua chave privada (que outras pessoas não têm e, portanto, não podem imitar). Mas detalhe: ela é feita de tal forma que sua chave pública (que qualquer pessoa pode obter) é capaz de autenticar essa assinatura, ou seja, garantir que ela é sua mesmo.

Se a chave privada não for comprometida, esse sistema garante que somente você pode assinar documentos, mas qualquer pessoa pode verificar essa assinatura. É mais rápido do que o sistema em papel, em que a verificação adequada de uma assinatura depende de um cartório ou de algum tipo de registro prévio e conferência manual. Qualquer computador pode verificar sua assinatura digital instantaneamente, desde que possa obter sua chave pública, mesmo que ele jamais tenha visto algo antes assinado por você.

Note que, além da assinatura, o certificado digital permite a criptografia, ou seja, permite que você codifique uma informação para que somente pessoas pré-determinadas possam ler seu conteúdo. Para colocar essas pessoas como destinatárias da informação, você precisa da chave pública delas. A partir disso, o código gerado só poderá ser decifrado pela chave privada do destinatário, que só ele possui.

Vários tipos de tokens, incluindo tokens de senha, como o dos bancos, e tokens criptográficos, como os de cartão (smartcard) e USB (Foto: Arnold Reinhold/CC-BY-SA)

“Token” é uma palavra que tem alguns significados diferentes para a segurança. Significa algo único. Por exemplo, um “token de autenticação” usado por alguns bancos no Brasil é um dispositivo que gera senhas únicas para serem usadas no internet banking.

No contexto de certificação digital, um token é um dispositivo que armazena sua chave privada com o objetivo de mantê-la secreta e realizar os cálculos de assinatura diretamente nesse token, sem que o arquivo do certificado precise ser copiado para o PC.

E a coluna Segurança Digital vai ficando por aqui, mas toda quarta-feira tem o pacotão, então não se esqueça de deixar sua dúvida na área de comentários. Até a próxima!

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.Saiba o que está por trás do 'cadeado de segurança' dos sites da web

Falhas e busca pelo lucro afetam a qualidade do serviço.

Você já deve ter visto essa dica, aqui na coluna ou em outro lugar: em sites de banco ou qualquer página em que você está digitando informações pessoais como cartões de crédito, é uma boa ideia verificar a presença do “cadeado de segurança” em algum lugar da janela do navegador. Mas o que faz ele aparecer é um conjunto de parcerias entre empresas privadas e desenvolvedores de navegadores web. Apesar das falhas técnicas e outras incoerências criadas pela busca do lucro, ainda não se sabe exatamente quais são os critérios para que tudo funcione em favor de um “cadeado”.

Se você tem alguma dúvida sobre segurança da informação (antivírus, invasões, cibercrime, roubo de dados, etc), vá até o fim da reportagem e utilize a seção de comentários. A coluna responde perguntas deixadas por leitores todas as quartas-feiras.

O cadeado de segurança nas páginas de internet,

como ele normalmente se apresenta

(Foto: Reprodução)

Embora exista todo um aparato técnico para o “cadeado”, ele é simplesmente um atestado de identidade – da mesma forma que cidadãos brasileiros têm um CPF e um RG, sites de internet também podem apresentar um documento comprovando sua identidade. Ou seja, o site do banco apresenta um documento comprovando que se trata mesmo do site do banco e não um site falso – daí aparece o cadeado.como ele normalmente se apresenta

(Foto: Reprodução)

Esse “documento de identidade” digital tem o nome de certificado. Mas, diferente do RG que é emitido pelos estados e do CPF emitido pelo governo federal, a identidade na internet precisa valer para o mundo todo e não existe um governo “global” para gerenciar essa infraestrutura. Quem aproveitou a oportunidade foram em sua maioria empresas particulares. Em outras palavras, o “cadeado” é um documento de identidade digital emitido por uma organização confiada dentro do sistema de “identidade” global.

Qualquer pessoa pode criar um certificado digital, mas isso não iria funcionar: criminosos poderiam atestar a identidade de seus próprios sites. É por isso que os navegadores de internet (Firefox, Chrome, Internet Explorer) possuem meios para verificar se o certificado apresentado por um site é válido, ou seja, se ele foi mesmo emitido por uma das empresas de confiança e não por “qualquer um”. Embora isso seja positivo por um lado – por impedir abusos -, criou-se um grupo fechado de organizações habilitadas a emitir esses certificados.

Há alguns anos, o governo brasileiro entrou nesse mercado com a criação da ICP-Brasil. Até hoje, os certificados emitidos pela ICP-Brasil não são reconhecidos pelo Firefox, por exemplo. Entrar nesse “grupo” fechado pode ser complicado, porque é preciso ser reconhecido por todos os navegadores de internet. Até mesmo o governo brasileiro está tendo dificuldades. Quem se dá bem com isso são as empresas estabelecidas no ramo.

O mercado de certificação digital é interessante porque o custo para se emitir um certificado é insignificante, praticamente zero - o governo poderia emitir certificados para todos os cidadãos sem problema. No entanto, o preço cobrado pela emissão de um certificado pode ser de centenas de reais por ano. O único trabalho da emissora do certificado é validar se a pessoa é quem ela diz ser, da mesma forma que o governo deve tomar cuidado para não emitir o seu número de RG ou CPF para outra pessoa que está tentando se passar por você.

Conexão segura com a Receita Federal é considerada 'não confiável' pelo Firefox porque o navegador não reconhece a ICP-Brasil (Foto: Reprodução)

Falhas, lucro e validação estendida Embora essas organizações emissoras de certificados tenham a responsabilidade de manter em segurança suas bases de dados, as informações de seus clientes e seus sistemas capazes de emitir certificados, há casos bem documentados sobre falhas de segurança. Na semana passada, a revendedora de certificados Comodo Brasil sofreu uma invasão que expôs sua lista de clientes. Hackers colocaram tudo na internet. Segundo a empresa, o sistema de certificação não foi comprometido.

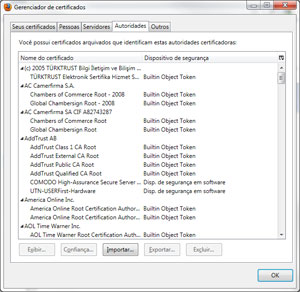

Lista de certificadoras reconhecidas pelo Firefox.

Certificados emitidos por empresas que não estão

na lista são apresentados como falsos

(Foto: Reprodução)

Em março, porém, outra revendedora da Comodo sofreu uma invasão ainda pior, porque o hacker conseguiu emitir certificados falsos. Seria o equivalente a alguém invadir o sistema do governo para criar CPFs à vontade, com números iguais em nomes de outras pessoas. Em 2008, ainda outra revendedora da Comodo não estava realizando qualquer verificação na identidade dos solicitantes de certificados, e um especialista conseguiu um certificado para o site “mozilla.com” sem ter qualquer ligação com os criadores do Firefox.Certificados emitidos por empresas que não estão

na lista são apresentados como falsos

(Foto: Reprodução)

Em 2009, um grupo de pesquisadores mostrou que o descaso da Verisign, outra emissora de certificados, criou a possibilidade de geração de identidades falsas. Na ocasião, a empresa reclamou que os pesquisadores não entraram em contato antes de divulgar o resultado do experimento. No entanto, o ataque demonstrado era teoricamente possível há anos e a empresa, que deveria zelar pela qualidade dos certificados emitidos, estava adiando a adoção de uma tecnologia mais moderna e segura.

A intolerância com “novas organizações” para a entrada no mercado de certificações não aparece quando se trata de falhas nas instituições já credenciadas. A Comodo, apesar das repetidas falhas, continua na lista de “certificadoras confiáveis” do Firefox – a mesma que, há anos, tem o governo brasileiro como “pendente” na lista de instituições candidatas à adição.

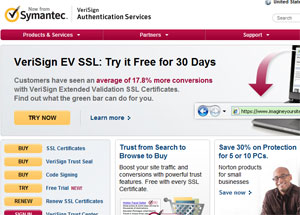

Mais recentemente, na tentativa de conseguir mais dinheiro, as emissoras de certificados inventaram o “EV-SSL”. Trata-se de um “novo” cadeado de segurança. Ou seja, o “antigo” (hoje em uso por quase todos os sites) aparentemente não é bom o suficiente, embora ainda seja vendido. O “novo”, mais caro, passa por uma “validação estendida” da empresa ou indivíduo que o solicita.

Em outras palavras, em vez de consertar os problemas conhecidos do modelo antigo e de realmente melhorar a internet, eles criaram um certificado novo, mais rigoroso, e mais caro. É como se pessoas ricas tivessem direito a um RG mais bonito e diferente, e também mais difícil de fraudar.

Propaganda do EV-SSL, destinado a lojas on-line:

veja o que a barra verde pode fazer por você. De

graça por 30 dias (Foto: Reprodução)

Os desenvolvedores de navegadores web aceitaram essa ideia e exibem esses certificados estendidos de outra forma, mais visível e colorida. Se eles fossem exibidos da mesma forma que os anteriores, o usuário nem notaria diferença, porque a tecnologia é idêntica. Há duas explicações: ou quem compra o certificado estendido está sendo enganado (exceto pelos benefícios gerados pela visualização diferente no navegador), ou o sistema anterior é inadequado.veja o que a barra verde pode fazer por você. De

graça por 30 dias (Foto: Reprodução)

Nada disso quer dizer que os cadeados são inseguros ou que não são importantes. Se o seu computador está com vírus, os cadeados são sim irrelevantes, porque várias pragas digitais adicionam entidades falsas à lista de organizações confiadas dos navegadores. O resultado é que certificados falsos aparecem como verdadeiros. Fora disso, no entanto, a segurança proporcionada pelo “cadeado” é sim relevante. Apenas é interessante saber o que está por trás dele – e que o acesso a esse recurso de segurança poderia estar mais difundido e, provavelmente, deverá estar no futuro da internet.

Ausência de identidade global

A falta de uma organização (ou sistema padronizado descentralizado) capaz de gerenciar o problema das identidades mundialmente tem tido consequências práticas para a internet. Por exemplo, apenas pessoas que possuem um certificado podem provar que são elas mesmas quando enviam um e-mail; enquanto criadores de vírus podem mandar mensagens como se fossem qualquer outra pessoa. O tráfego da internet poderia ser todo mais seguro se a certificação estivesse disponível para sites pessoais. O spam poderia acabar.

É também por isso que hoje precisamos de senhas para entrar nos serviços. Se os sites pudessem saber quem nós somos, não seria preciso de senhas.

Claro que o “caos” de identidade também trouxe benefícios. O anonimato – proibido no Brasil, mas uma proibição irrelevante na internet – deu o direito de expressão para minorias e visões políticas dissidentes em países opressores.

No entanto, ainda há quem veja a necessidade de se criar uma forma global de identificação. Os Estados Unidos estão trabalhando nisso, por exemplo. Na coluna Segurança Digital da próxima segunda-feira você poderá conferir a segunda parte deste texto, explicando o plano de identidade do governo americano. Até lá.

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página http://twitter.com/g1seguranca.Fonte: G1

Nenhum comentário:

Postar um comentário

Agradecemos sua participação.